── 论文元数据

authors:

- “Omar Dib (Wenzhou-Kean University, China)”

- “Khalifa Toumi (IRT SystemX, Paris-Saclay, France)” journal: “Annals of Emerging Technologies in Computing (AETiC)” volume: “Vol. 4, No. 5” year: 2020 doi: “10.33166/AETiC.2020.05.002” url: “http://aetic.theiaer.org/archive/v4/v4n5/p2.html" paper_type: “Review Article”

📌 论文概览

| 字段 | 内容 |

|---|---|

| 标题 | Decentralized Identity Systems: Architecture, Challenges, Solutions and Future Directions |

| 作者 | Omar Dib, Khalifa Toumi |

| 期刊 | Annals of Emerging Technologies in Computing (AETiC), Vol.4 No.5 |

| 发表时间 | 2020年12月20日 |

| DOI | 10.33166/AETiC.2020.05.002 |

| 类型 | 综述论文 (Review Article) |

| 关键词 | Blockchain, Digital Identity, Identity Management Systems, Self-Sovereign Identity |

| 链接 | “http://aetic.theiaer.org/archive/v4/v4n5/p2.html" |

🧩 核心问题

本文核心问题:基于区块链的新型去中心化身份管理系统(如SSI),能否彻底解决传统身份管理中数据安全、用户隐私及个人属性保护等问题?

1. 引言与背景

1.1 为什么需要数字身份管理?

- 互联网与Web 2.0的指数级增长,使数字实体之间的交互从线下走向线上

- 数字身份(Digital Identity, DI)是在数字世界中表示、评估和认证实体的信息集合

- DI 的组成:

- 属性(Attributes):后天获取的数据,如历史购买行为

- 偏好(Preferences):实体的偏好,如航班座位选择

- 特征(Traits):先天固有属性,如出生日期

1.2 数字身份现状与威胁规模

| 统计数据 | 数值 |

|---|---|

| 2017年美国身份盗窃受害者 | ~6000万人 |

| 2013年以来数据泄露记录总数 | >100亿条 |

| 2018年公开披露的数据泄露事件 | >6500起 |

| 每次身份欺诈平均损失 | $263/人 |

| 2016年身份盗窃年度总损失 | $160亿 |

| 每条敏感记录平均损失 | $148 |

2. 核心术语定义

| 术语 | 定义 |

|---|---|

| IMS (Identity Management System) | 用于企业或跨网络身份管理的系统/技术集合 |

| DI (Digital Identity) | 在数字世界中代表实体的信息集合,无需人工操作即可认证 |

| Subject/Entity | 数字连接的人、组织、软件程序或设备 |

| Attribute | 实体的特征,可以是持久的、临时的或长期有效的 |

| Identifier | 与实体关联的难以或不可更改的属性集(如遗传模式) |

| Identification | 将标识符与呈现属性的实体关联的过程 |

| Authentication | 提供凭证以证明实体身份的过程 |

| Authorization | 身份认证成功后,基于已证明的身份授予权限 |

| SSI (Self-Sovereign Identity) | 用户完全拥有自己身份数据、无需外部管理机构干预的新型IMS |

| DID (Decentralized IDentifier) | 支持可验证、去中心化数字身份的新型标识符 |

| VC (Verifiable Credential) | 护照、驾照等物理凭证的电子等价物,可被密码学验证 |

| PoA (Proof of Authority) | 基于身份作为质押的共识算法,提供较快的交易速度 |

| ZKP (Zero Knowledge Proof) | 一方向另一方证明持有某信息而不泄露信息本身的数字方法 |

| SDK | 用于为特定设备或操作系统开发应用的软件工具集合 |

认证的四种方式

- Something You Know:PIN码、密码

- Something You Have:身份证、银行卡、智能卡、手机

- Something You Are:指纹、人脸、虹膜、声纹

- Something You Do:运动技能、手势、按键习惯

3. 传统身份管理系统

身份解决方案可分为三类:

身份管理系统

├── 集中式(Centralized) ← 传统

├── 联邦式(Federated) ← 传统

└── 去中心化(Decentralized)← 新型

3.1 集中式身份(Centralized Identity)

模型:用户 → 多个独立的服务提供商(各自管理独立账户)

特点:

- 由私人组织(银行、社交媒体公司、政府)管理

- 认证通过登录名+密码的匹配验证完成

- 每个服务提供商各自存储用户数据

- 数据质量取决于服务商的政策

优势:

- 成功实现了实体的数字表示,支持广泛的在线服务

劣势:

- 隐私风险:第三方管理数据,用户在线活动可被追踪

- 体验碎片化:用户需为每个服务商创建单独账号

- 成本高:服务商需投入大量资源存储、维护、保护用户数据

3.2 联邦式身份(Federated Identity)

模型:统一身份提供商(IdP)→ 多个服务提供商

特点:

- 多个集中式系统之间建立相互信任

- 典型实现:OAuth(Google/Facebook账号登录第三方)

- 国际组织或政府间互认身份凭证(如欧盟eIDAS标准)

优势:

- 用户体验便利(单点登录,跨平台访问)

- 广泛采用

劣势:

- 建立信任关系复杂,需要法律协议和技术标准

- 身份提供商可追踪用户活动,交叉关联身份数据,存在隐私泄露

- 实现成本高,影响普及

4. 去中心化身份(Decentralized Identity)

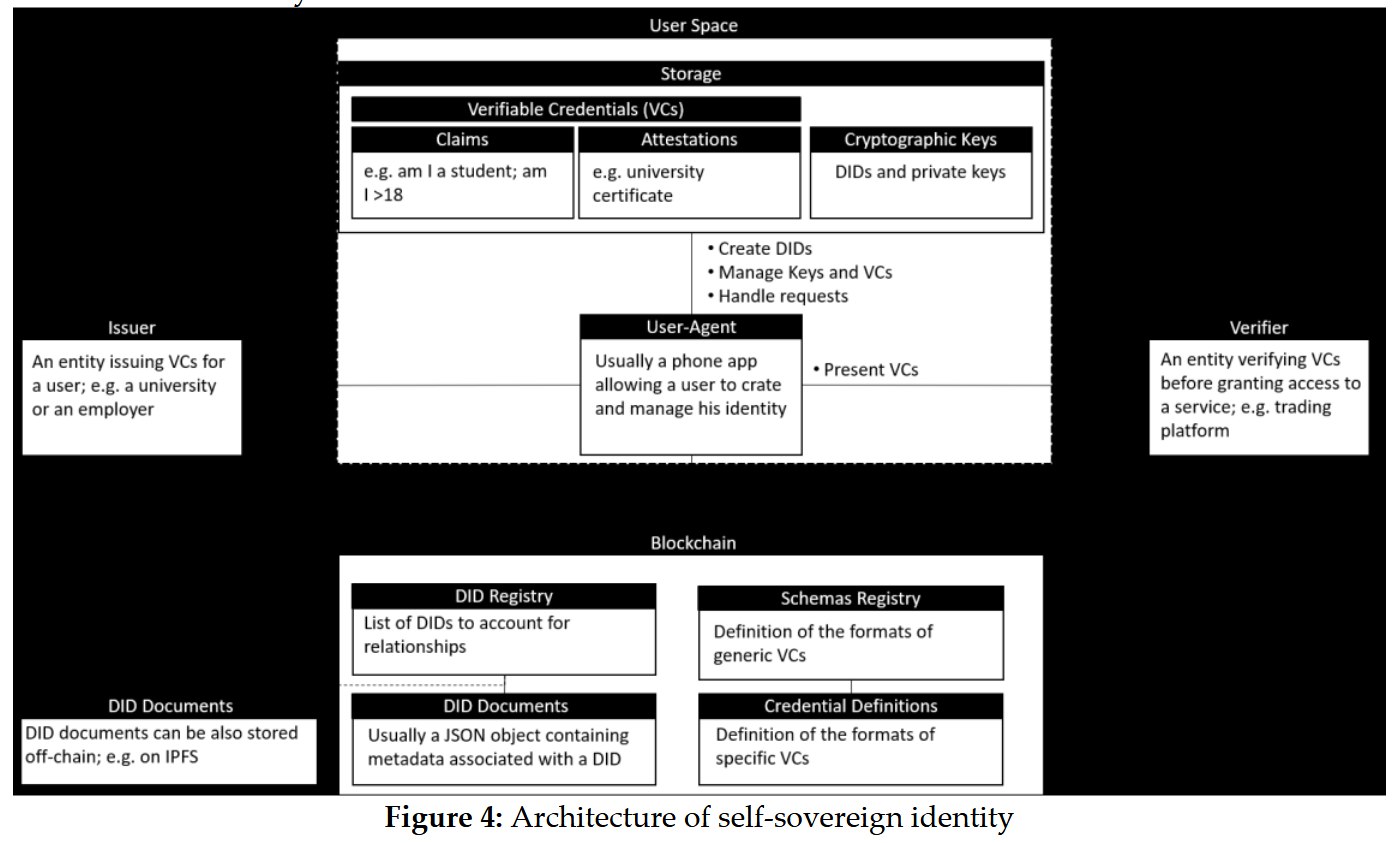

4.1 核心理念

实体本身处于交互的核心,移除第三方管理身份的需求

实现基础:

- 密码学算法(数字签名等)

- 安全分布式账本(区块链)

工作方式:

- 用户通过数字设备(手机、PC)管理自己的身份属性

- 数据存储在私人数据存储(如手机/个人云)中

- 用户自主决定分享哪些数据、与谁分享、用于何种目的

- 不会完全消除第三方(仍需可信机构签发VCs,如政府签发驾照)

4.2 核心组件

4.2.1 去中心化标识符(DID)

- 定义:实体自己创建的唯一标识符,不依赖任何中心化注册中心

- 结构(W3C规范):

Scheme:Method:Method-Specific Identifier - 特性:

- 拥有公钥(可公开分享)和私钥(由DID所有者保存)

- 永久性:无需更改

- 可解析:可查找关联的元数据

- 一个实体可创建任意数量的DID

- 现有DID方法规范:Sovrin、Bitcoin Reference、Ethereum uPort、Blockstack、Veres One、IPFS

4.2.2 DID文档(DID Document)

- 格式:JSON-LD文档

- 包含六个组件:

- DID本身

- 密码学材料(用于认证的公钥)

- 与DID主体交互的密码学协议

- DID端点列表

- 审计时间戳

- JSON-LD签名(验证文档完整性)

4.2.3 分布式账本(Distributed Ledger)

区块链作为分布式账本的核心价值:

| 功能 | 说明 |

|---|---|

| DID注册 | 去中心化但可信的DID存储 |

| 凭证公证 | 通过哈希上链,提供创建时间证明和防篡改电子封印 |

| 访问权限记录 | 记录信息访问权限和用户同意 |

| 业务流程自动化 | 通过智能合约自动触发业务流程 |

4.2.4 可验证凭证(Verifiable Credentials, VCs)

- 关于实体背景的密码学可信信息

- 通过公钥-私钥机制进行数字签名验证

- 需要标准化(JSON及其变体)以实现自动化处理

- 一旦发行,用户可在多个平台和网站重复使用

4.2.5 存储代理(Storage Agents)

- 存储VCs和DID关联的私钥

- 存储方式:个人设备(智能手机、笔记本)或第三方安全方案

- 数据完全由实体控制 → 实现数据主权,提升互操作性

4.2.6 私人钱包(Private Wallets)

- 管理DIDs、私钥和VCs的工具

- 形式:手机应用、软件、云或硬件钱包

- 核心原则:钱包及其访问权限必须完全在实体的唯一控制下

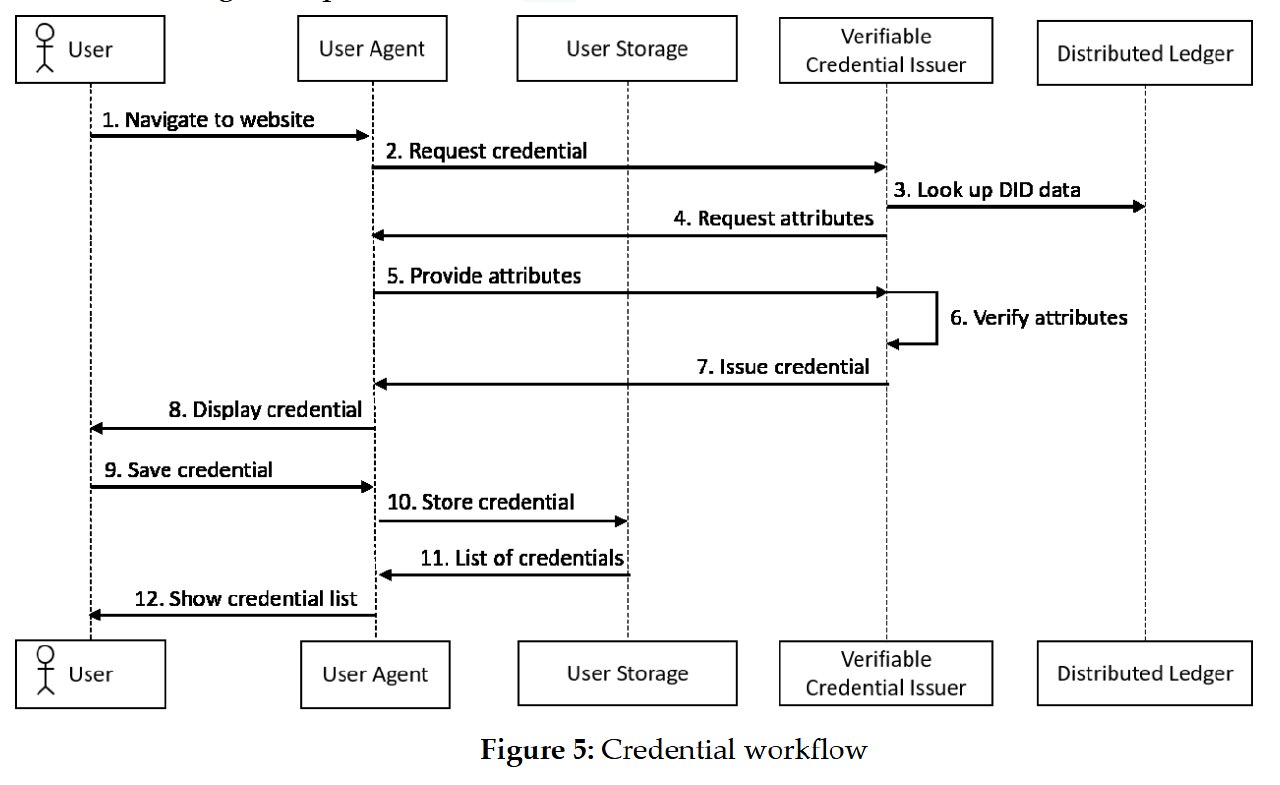

4.3 工作流程(Credential Workflow)

用户导航到网站

↓

[User Agent] 请求凭证

↓

[分布式账本] 查询DID数据

↓

[User Storage] 请求属性

↓

[User Storage] 提供属性

↓

[VC Issuer] 验证属性

↓

[VC Issuer] 签发凭证

↓

[User Agent] 展示凭证

↓

用户保存凭证

↓

[User Agent] 存储凭证 → 列出凭证清单 → 展示凭证列表

数据交换模式:

| 模式 | 说明 | 隐私级别 |

|---|---|---|

| 加密原始属性 | 用服务商公钥加密后发送,服务商解密获取 | 中等(存在数据泄露风险) |

| ZKP(零知识证明) | 证明拥有某信息而不揭示具体值(如只证明年龄>18岁) | 高 |

| 同态加密 | 直接在加密数据上运行模型 | 最高(但计算成本极高,尚未广泛采用) |

4.4 SSI十大原则(评估标准)

| # | 原则 | 核心要求 |

|---|---|---|

| 1 | Existence(存在性) | SSI必须基于物理身份,用户不能纯粹是数字化的 |

| 2 | Control(控制性) | 用户必须完全控制自己的身份,可引用、更新或隐藏 |

| 3 | Access(访问性) | 用户必须能访问自己的所有数据,不能有隐藏的个人数据 |

| 4 | Transparency(透明性) | 所有SSI组件必须透明、开源、独立于特定组织 |

| 5 | Persistence(持久性) | 身份必须长期有效,只能由所有者删除 |

| 6 | Portability(可移植性) | 身份属性和凭证必须可由所有者携带,不能仅由第三方管理 |

| 7 | Interoperability(互操作性) | 身份必须尽可能广泛可用,不局限于特定平台或领域 |

| 8 | Consent(同意性) | 用户必须自由同意身份属性和数据的使用方式 |

| 9 | Minimalization(最小化) | 身份属性披露必须最小化,只共享必要信息 |

| 10 | Protection(保护性) | 用户权利高于网络需求,须保护用户对抗强权 |

| (+) | Provable(可证明性) | 身份声明必须能被验证(如由可信第三方) |

5. 现有SSI解决方案分析

5.1 解决方案概览

| 方案 | 创建年份 | 分布式账本 | 区块链类型 | 白皮书 | 开源 |

|---|---|---|---|---|---|

| uPort | 2016 | Ethereum | 无许可 | ✅ | ✅ |

| Sovrin | 2016 | Indy | 许可制 | ✅ | ✅ |

| ShoCard | 2015 | Bitcoin | 混合 | ✅ | ✅ |

| IDchainZ | 2014 | — | — | ❌ | ❌ |

| EverID | 2016 | Ethereum | 许可制 | ✅ | ❌ |

| LifeID | 2017 | LIFEID | 无许可 | ✅ | ✅ |

| SelfKey | 2017 | Ethereum | 无许可 | ✅ | ✅ |

| Civic | 2015 | Ethereum | — | ✅ | ✅ |

| TheKey | 2014 | NEO | — | ✅ | ❌ |

| Bitnation | 2014 | NEO | — | ✅ | ✅ |

5.2 各方案SSI原则符合度评估

1 = 符合,0 = 不符合

| 方案 | Cont | Acce | Trans | Pers | Port | Inte | Cons | Mini | Prot | Prov |

|---|---|---|---|---|---|---|---|---|---|---|

| uPort | ✅ | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ | ✅ | ✅ | ✅ |

| Sovrin | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ❌ | ✅ | ❌ | ❌ |

| ShoCard | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ | ✅ | ❌ | ✅ | ✅ |

| IDchainZ | ✅ | ✅ | ❌ | ❌ | ✅ | ❌ | ✅ | ❌ | ✅ | ❌ |

| EverID | ✅ | ✅ | ❌ | ✅ | ✅ | ✅ | ✅ | ❌ | ✅ | ❌ |

| LifeID | ✅ | ✅ | ❌ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ❌ |

| SelfKey | ✅ | ✅ | ✅ | ❌ | ✅ | ✅ | ❌ | ✅ | ❌ | ✅ |

| Civic | ✅ | ✅ | ❌ | ❌ | ✅ | ❌ | ✅ | ✅ | ✅ | ❌ |

| TheKey | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ | ✅ | ❌ | ✅ | ❌ |

| Bitnation | ✅ | ✅ | ✅ | ✅ | ✅ | ❌ | ✅ | ❌ | ✅ | ❌ |

Cont=控制 | Acce=访问 | Trans=透明 | Pers=持久 | Port=可移植 | Inte=互操作 | Cons=同意 | Mini=最小化 | Prot=保护 | Prov=可证明

5.3 重点方案详解

uPort

- 基础:开源,基于Ethereum,通过手机App管理身份

- 机制:自动部署

controller(控制层) +proxy(身份本体) 两个智能合约,两层设计可以用于公钥的更新,方便于管理身份的update;registry合约映射属性。属性在哈希存链上,实际数据存IPFS - 密钥恢复:社交恢复协议(用户提名受托人,达到投票仲裁后更换公钥)

- 局限:

- 可移植性差:仅uPort身份间可互相证明,等价于身份孤岛(Identity silo)

- 恶意区块链节点可追踪所有uPortID相关活动

- 受托人集合可能被攻击,导致身份被永久攻陷

Sovrin

- 基础:开源,基于许可制账本(Indy),仅可信机构(政府/银行/大学)可运行节点,更像是受监管的去中心化

- 特点:链上只存储最小信息(DID,公钥等)不存储Claims,VC完全链下;支持点对点通信,无需依赖共享账本,通过ZKP验证。

- 局限:

- 预定义机构作为中间人可能访问用户身份信息

- 不保证网络代理的正确运行(影响可证明性)

ShoCard

- 基础:基于Bitcoin账本,将用户标识符、可信凭证(护照/驾照)和身份数据绑定

- 局限:

- 中心化服务器管理证书分发,存在数据泄露风险

- 依赖公司存续:若公司消失,用户无法使用已获取的凭证

- 强制用户提供完整可信凭证,泄露过多个人信息

LifeID

- 亮点:支持ZKP(最小化数据披露);三种备份恢复选项(冷存储/受托人/可信组织);SDK支持跨链部署

- 局限:GitHub活跃度不足,技术细节和架构说明不够充分

SelfKey

- 亮点:ZKP协议最小化数据披露;仅可信实体可验证身份声明(保证可证明性)

- 局限:PoA共识非拜占庭容错,一个恶意节点可破坏共识;预定义角色可能导致匿名性、可追踪性问题

6. 挑战与讨论

6.1 技术挑战

6.1.1 区块链性能挑战

| 问题 | 详情 |

|---|---|

| 匿名性 | 区块链地址与物理身份一旦关联,所有DID可被追踪 |

| 存储限制 | 所有关系DIDs存链上将产生巨大存储压力 |

| 实时性 | DID注册需等待交易验证,延迟不可忽视(比特币<10 TPS) |

| 交易费用 | 公有链上创建DID需支付Gas费 |

| 可扩展性 | 联盟链虽解决性能问题,但依赖预定义成员,违背去中心化理念 |

6.1.2 密钥管理(Key Storage)

- 问题:私钥和VCs通常存在用户设备上,设备丢失 = 身份丢失

- 现有方案:

- 多设备备份(仍可能全部丢失)

- 第三方云存储(即使加密,给出密文等于给予无限破解时间)

- 核心矛盾:安全性与便利性之间的根本张力

6.2 非技术挑战

遗留系统(Legacy Systems)

- 现有信任锚(银行、政府)运行中心化系统,转型需改造基础设施

- 不仅是信任锚,服务提供商和依赖方也需要适配

监管(Regulations)

- 现有运营模式为中心化设计

- 违规责任分配在去中心化架构中极为复杂

- 用户需要教育才能负责任地使用去中心化系统

标准化(Standards)

- 缺乏标准 → 各服务商自定义DID和凭证格式 → 形成信息孤岛

- 标准制定需全球数字参与者广泛协调

用户采纳(Adoption)

- 商业侧:需重组商业模式以支持可复用凭证

- 用户侧:

- 复杂性是主要障碍

- 打破现有便捷的中心化身份习惯阻力大

- 大多数用户仍信任企业处理其数据

可访问性(Accessibility)

- 弱势群体、残疾人、儿童、老年人及无法获取技术设备的人群需特殊考虑

- 智能手机/PC几乎是必要条件,但全球仍有大量人口无法获取

- 需要专项法律法规保障特殊群体的身份权利

用户行为(User Behaviors)

- 工作流程过于复杂 → 用户寻找更简单(但不安全)的替代方案

- 弱密码/重复密码现象普遍

- 企业可能索要超出必要限度的用户信息

7. 与现有综述的对比

| 综述 | 身份定义 | 组件架构 | 使用场景 | 挑战/未来 | 生命周期 | 评估方案数 | 年份 |

|---|---|---|---|---|---|---|---|

| [32] Der et al. | 非正式 | ❌ | ❌ | 有(无细节) | ❌ | — | 2017 |

| [33] Ferdous et al. | 数学定义 | ❌ | ❌ | ❌ | 序列图 | 4 | 2019 |

| [34] Kuperberg | 基于用例 | ❌ | ✅ | 有(无细节) | ❌ | 43 | 2019 |

| [35] Zhu & Badr | 正式定义 | ❌ | IoT | IoT专项 | ❌ | 15 | 2018 |

| [38] Muhle et al. | 简短 | 高层概述 | ❌ | ❌ | ❌ | — | 2018 |

| [39] Lesavre | 术语/标准 | ✅ | ✅ | 安全/共享 | ✅ | — | 2019 |

| 本文 | 综合定义 | 完整架构 | 通用 | 技术+非技术 | 完整 | 10 | 2020 |

本文的主要贡献:

- 提出通用抽象的SSI架构,独立于具体用例

- 建立全面的评估策略(社区反馈 + 代码成熟度 + 文档质量)

- 同时呈现技术和非技术限制,并给出推荐研究方向

8. 结论

核心结论:构建一个能有效管理用户身份同时保护其数据和行为的去中心化身份系统,目前尚未完全可行。

技术层面建议:

- 重点解决区块链的可扩展性和互操作性问题

- 解决区块链本身的身份问题(可链接性、可追踪性、匿名性)

- 完善用户密钥管理机制

非技术层面建议:

- 加快制定去中心化身份组件的行业标准(Sovrin、身份基金会、欧洲论坛等已开始,需扩大范围)

- 进行定量研究(本文主要为定性分析)

未来工作方向:

- 评估Sovrin IMS在不同活跃用户规模下的吞吐量和延迟

- 统计分析SSI采纳成本和获取率

- 量化评估SSI解决方案的安全级别(后量子密码学背景下)

🔗 参考文献(精选)

| 编号 | 内容 |

|---|---|

| [18] | Alzahrani, B. (2020). An ICN-based Registry for DIDs and VCs. IEEE Access |

| [21] | Lux et al. (2020). DLT-based Authentication with DIDs and VCs. arXiv |

| [24][19] | van Bokkem et al. (2019). SSI: The necessity of blockchain. arXiv:1904.12816 |

| [28] | Sovrin Foundation (2018). Sovrin: A protocol and token for SSI. Tech Report |

| [33] | Ferdous et al. (2019). In search of SSI leveraging blockchain. IEEE Access |

| [39] | Lesavre (2019). A taxonomic approach to emerging blockchain IMS. arXiv:1908.00929 |

💡 个人思考与延伸

关键洞察

- 没有"完美"的去中心化:即便是SSI,仍需依赖可信第三方(如政府)签发凭证,只是将控制权交还给用户

- 区块链≠万能:区块链解决了分布式信任问题,但其自身的性能、匿名性、存储限制成为新瓶颈

- ZKP是关键技术:在隐私保护与可验证性之间取得平衡的核心工具,值得深入研究

- “安全性与便利性"永恒悖论:越安全(自托管密钥)就越不便捷,这是去中心化身份的根本张力

相关延伸阅读方向

- W3C DID规范:https://www.w3.org/TR/did-core/

- Verifiable Credentials数据模型:https://www.w3.org/TR/vc-data-model/

- Hyperledger Indy(Sovrin底层)

- Zero Knowledge Proof在身份领域的应用(zk-SNARKs)

- 欧盟eIDAS 2.0与数字身份钱包